모의해킹을 할 때 많이 사용되는 도구 중 하나가 칼리리눅스다. 칼리리눅스는 이전까지 보안 취약점 점검이나 모의 해킹을 할 때 많이 사용되던 백트랙의 후속 버전으로서 백트랙 보다 더 체계적으로 취약점 점검 도구를 정리한 것으로 보인다.

칼리리눅스는 그놈이나 KDE 같은 Xwindow 기반의 GUI를 제공한다. 하지만 XWindow GUI는 콘솔에서 실행하는 것이 기본인데 Windows 운영체제 용 XServer를 Windows PC에 설치하면 콘솔에서 보이는 XWindow 화면을 PC에서 그대로 실행하는 것이 가능하다.

오래전…

XWindow를 사용할 땐 외산제품인 허밍버드사의 XServer나 국산인 XManager를 사용했다. 하지만 이 두 제품모두 유료 제품이다. 즉 라이센스를 입력하지 않으면 일정기간만 사용할 수 있다.

무료 XWindow 서버는 XMing 이라는 오픈소스 프로젝트의 제품이 있다.

이 XMing와 칼리리눅스가 설치되어 있다는 전제하에 PC에서 칼리 리눅스의 XWindow 화면을 실행하는 방법을 정리해본다. 일단 XMing는 소스포지 사이트에서 다운받을 수 있다.

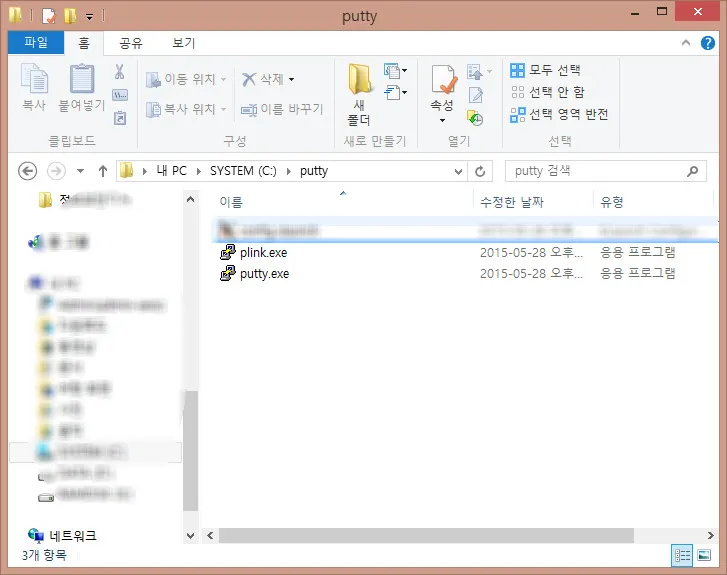

어떤 XWindow 든 원격에서 실행하기 위해서는 불러오고자 하는 XWindow 가 있는 서버에 접속을 해야한다. Telnet 이든 Rlogin 이든 SSH 든 관계 없지만 칼리 리눅스는 ssh 만 지원하므로 putty를 설치해야 한다. 정확하게는 plink를 사용하므로 putty와 plink를 둘다 다운받아 아래 화면처럼 특정 디렉토리에 저장해 두자.

putty.exe를 사용하게 되면 X11-Forwarding 을 Enable 해야 한다고 하는 이야기도 있는데 plink를 사용해보니 설정하지 않아도 되는 듯 하다. 혹시라도 안되면 해당 설정을 찾아보기 바란다.

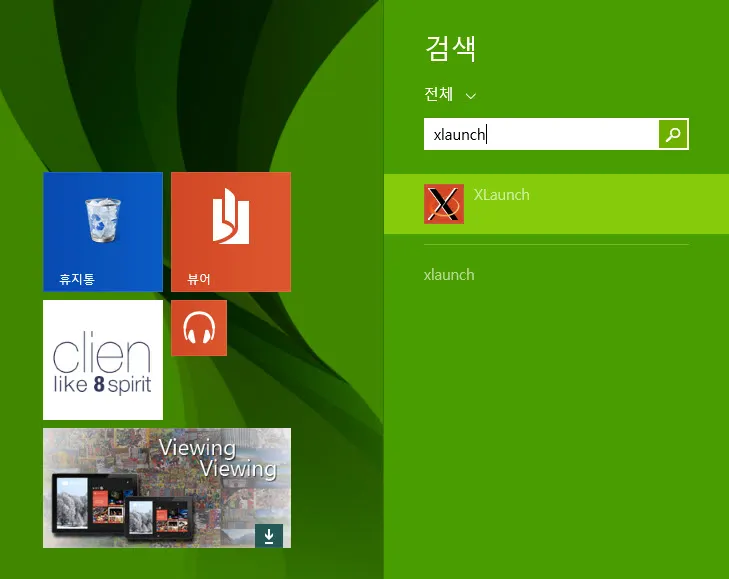

XMing을 설치 했다면 xlaunch를 실행한다. 본인은 Windows 8.1 환경이기에 아래 화면처럼 실행했다.

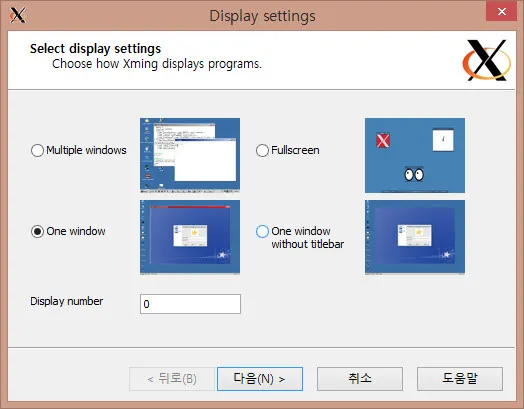

먼저 Display 타입을 선택한다. 각 타입에 대한 설명을 하자면 글이 너무 길어진다.

XWindow는 Windows의 터미널서비스보다 다양한 원격 GUI 타입을 지원한다. 그리고 그 타입 중 하나를 선택하는 것이라고만 알아두자. 일단 One Window 타입을 선택하도록 하자. 윈도의 원격 접속과 같이 별도의 창에서 실행되는 형태다.

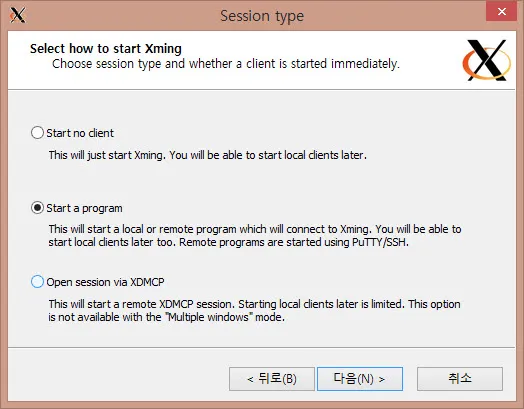

다음은 세션의 유형이다. Start a program을 선택하자.

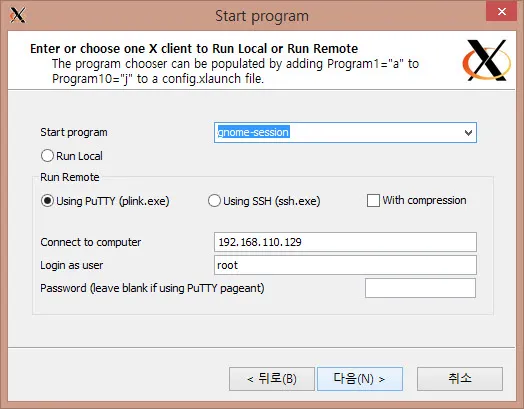

다음은 시작할 프로그램이다. gnome-session을 선택하고… 없다면 입력한다….

그리고 Run Remote의 Using PuTTY(plink.exe)를 선택한다.

접속할 컴퓨터에는 칼리리눅스의 IP를 입력한다.

로그인 계정은 root를 입력한다. 권한 제한 없이 사용할 수 있어야 하므로…

비밀번호는 root의 비밀번호다.

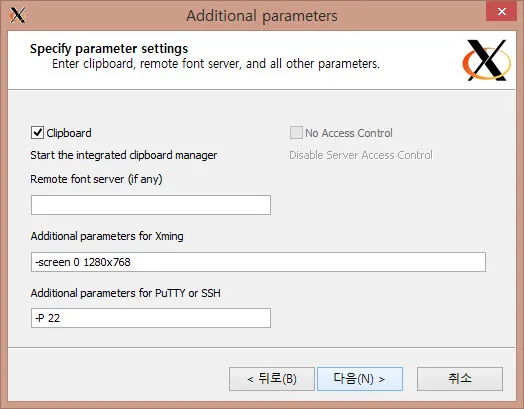

다음에는 추가 파라미터를 지정하는 화면이 나온다.여기에서 화면의 크기를 지정할 수 있다. 아래 화면처럼 -screen 옵션으로 지정가능하다.

그리고 Port도 지정해준다. 이 포트는 ssh로 접속할 경우 사용하는 Port다. 칼리리눅스에서 ssh의 포트를 변경하지 않았다면 22를 지정하면 된다.

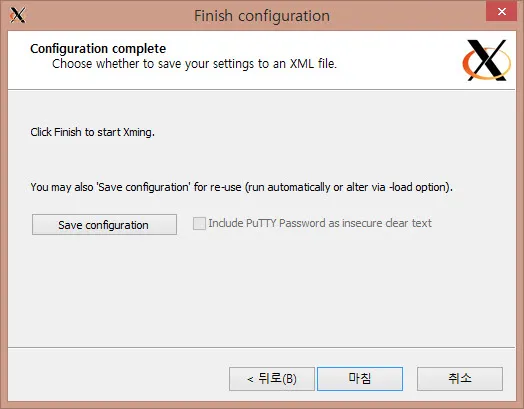

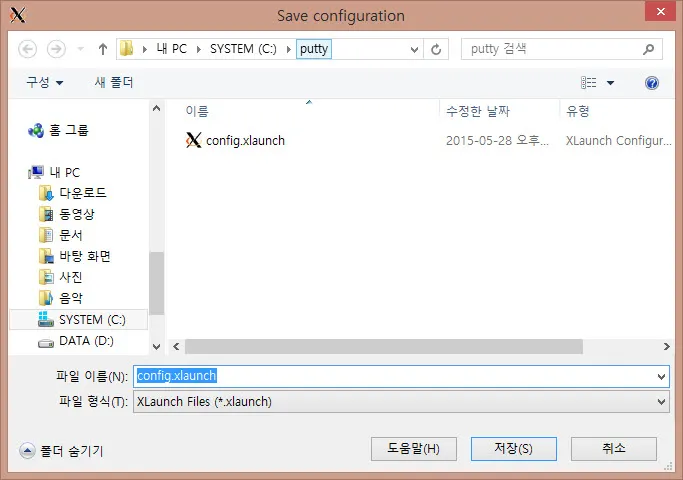

다음은 마지막 단계다. 마지막 단계에서는 지금까지 설정한 정보를 저장하고 다음번엔 저장된 설정을 불러와 바로 칼리리눅스에 접속할 수 있도록 할 수 있다.

Save 버튼을 누르고 다음과 같이 저장한다. 이름은 사용자가 편한 대로 저장하면 된다. 아래 화면에선 putty 가 있는 경로에 저장한다.

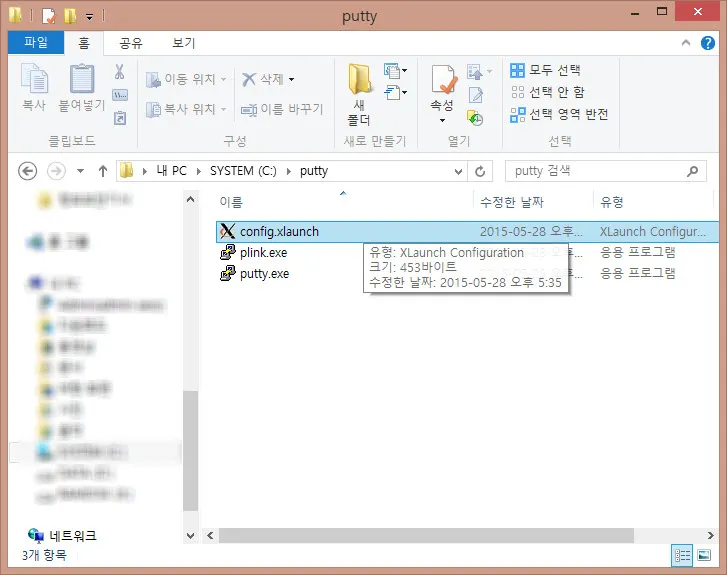

putty와 함께 저장된 화면이다.

칼리 리눅스에 접속하기 위해 저장된 config 파일을 더블클릭하면 아래 처럼 비밀번호를 물어본다.

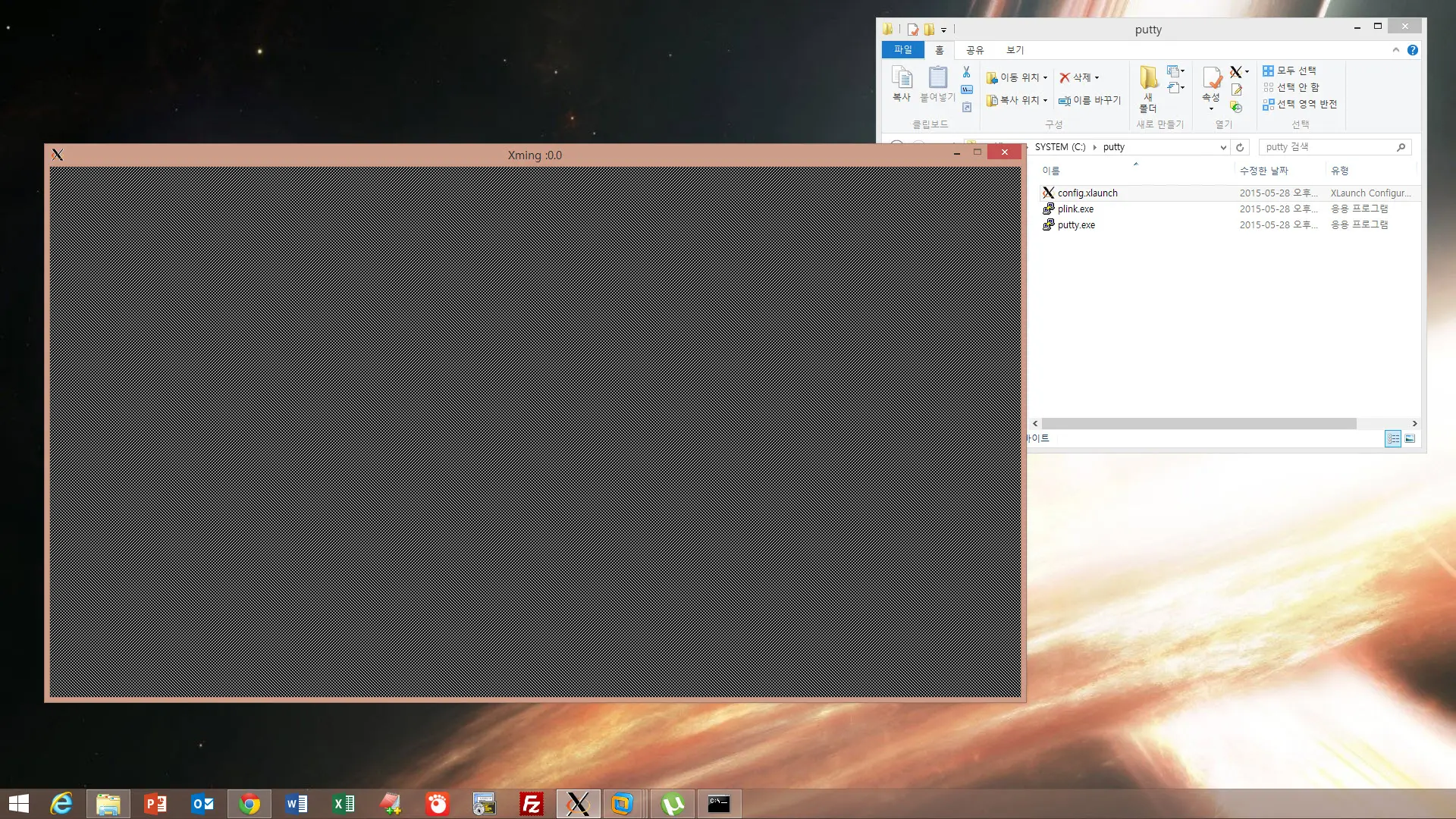

비밀번호를 입력하고 나면 다음 화면처럼 시커먼~화면이 잠시 보인다.

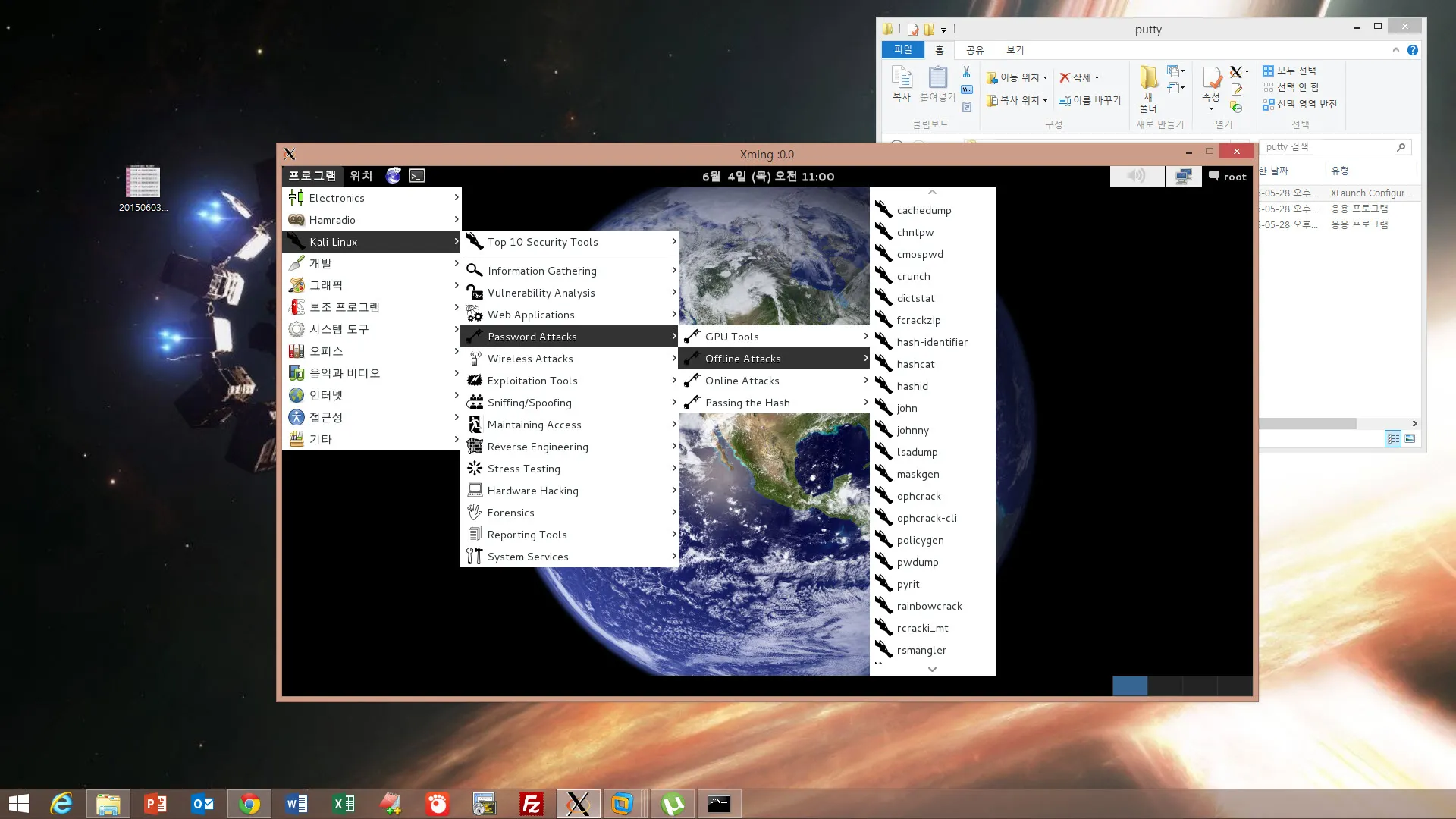

잠시 기다리면 아래 화면처럼 별도의 창이 뜨고 그 화면에 칼리 리눅스의 콘솔 화면이 보인다. 이 화면이 바로 XWindow 화면이다. Windows 8.1화면 내부에 XWindow 화면이 보인다.

답글 남기기