CammScanner에 악성코드를 전파하는 드랍퍼(Dropper) 감염

최근에 1억회 이상 다운로드 된 유명 앱이 악성코드 유포에 악용되었다. 바로 캠스캐너(CamScanner)라는 앱이다. 이 앱은 나도 사용하고 있었을 만큼(최근에는 사용하지 않았지만) 유명한 앱이다. CamScanner앱은 최근엔 흔해졌지만 문서를 스마트폰의 카메라로 촬영하면 문서크기를 직사각형 형태로 자동 보정하여 컬러 및 흑백 문서 처럼 변환하여 PDF로 저장할 수 있는 매우 유용한 앱이었다.

그런데 CamScanner 앱의 무료버전을 설치하고 실행할 경우 스마트폰 내에 악성프로그램을 설치하는 드랍퍼(Dropper)가 설치되는 듯하다. 이 문제가 CamScanner 앱의 개발자 계정이 해킹당해 발생한 것인지 아니면 무료버전에 포함되어 함께 배포되는 광고모듈의 개발자 PC가 이 해킹되어 드랍퍼가 포함된 광고모듈이 캠스캐너 개발자에게 제공된 것인지는 확실하지 않다. 다만 무료버전에서만 악성코드가 설치되는 것으로 보아 후자일 가능성이 높은 것 같다.

비슷한 유형의 예전 해킹 사건 – 버스앱 해킹 사건

이런 악성코드를 함께 배포하는 해킹공격의 사례는 예전 포스트에서도 언급했던 “버스 앱 해킹사건”과 유사한 사례다.

버스앱 해킹사건

이 버스앱 해킹사건은 구글플레이스토어의 개발자 계정이 해킹된 사건이었다. 개발자가 소스코드를 보관하던 형상관리시스템의 계정과 구글플레이스토어 계정을 연동시켜 두었는데 계정과 비밀번호를 해킹한 해커가 소스코드에 악성코드를 다운로드 받는 드랍퍼를 설치해 구글플레이스토어에 새로운 버전의 버스앱으로 등록하고 새롭게 버스앱을 업데이트하거나 새롭게 설치하는 사용자의 스마트폰에 악성코드를 감염시키는 수법이었다.

악성코드를 감염시키는 드랍퍼(Dropper)를 사전 적발할 수 없는가?

CamScanner에 악성코드 드랍퍼가 감염된 것은 CamScanner 개발자 계정이 아닌 무료버전에 포함되는 광고업자로부터 제공받은 광고모듈에 드랍퍼가 포함되어 있었던 것으로 보인다.

이런 경우는 CammScanner 개발자가 외부자로부터 제공받는 광고모듈에 대한 보안점검을 철저히 했다면 사전에 적발해낼 수 있었을 것으로 보인다.

만약 무료버전의 앱에 광고모듈을 포함에 배포하는 개발자라면 광고를 호출하는 API를 사용하거나 모듈을 제공받아 앱에 적용하게 된다. 이 때 테스트를 통해 악성코드 감염여부를 점검하면 되지만 시간과 귀찮음으로 인해 테스트를 하지 않거나 소홀하게 할 경우 감염될 수 있는 것이다.

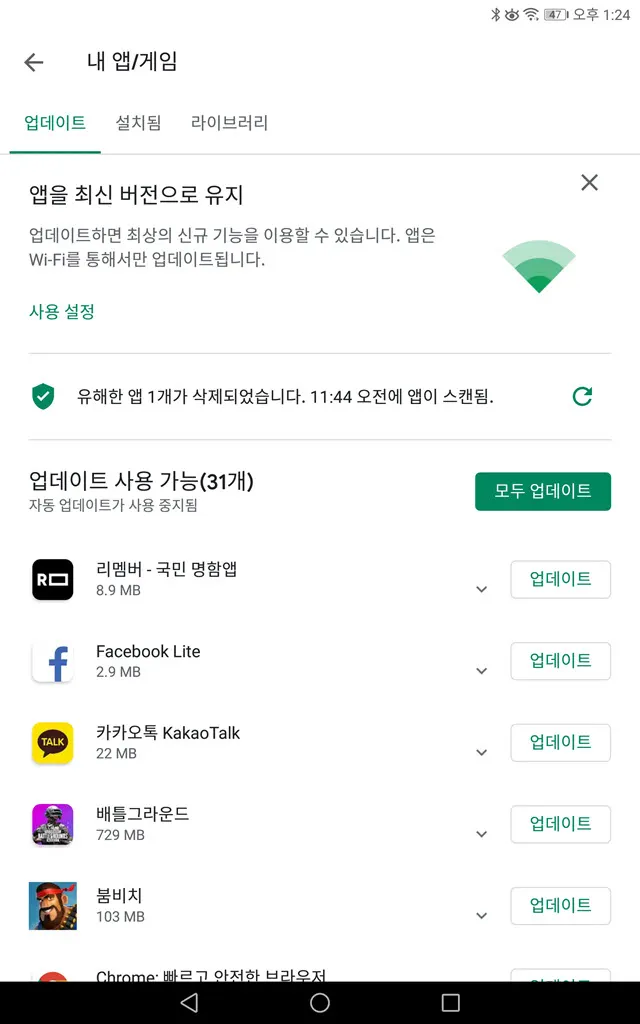

CamScanner 무료버전 삭제

만약 CamScanner를 설치한 이용자라면 일단 CamScanner를 삭제하는 것이 좋다. 나의 경우에는 설치되어 있지만 6개월 이상 실행한적이 없기 때문에 구글 플레이 앱에서 “악성행위를 하는 앱이 발견되었다”라는 메시지가 뜬 뒤 곧바로 삭제하였다. 경고메시지가 뜨는 경우에도 무조건 해당 앱을 삭제하는 것을 권한다.

경고메시지에 따라 캠스캐너를 삭제할 경우 아래 처럼 유해한 앱이 삭제되었다는 알림이 뜨게 된다.

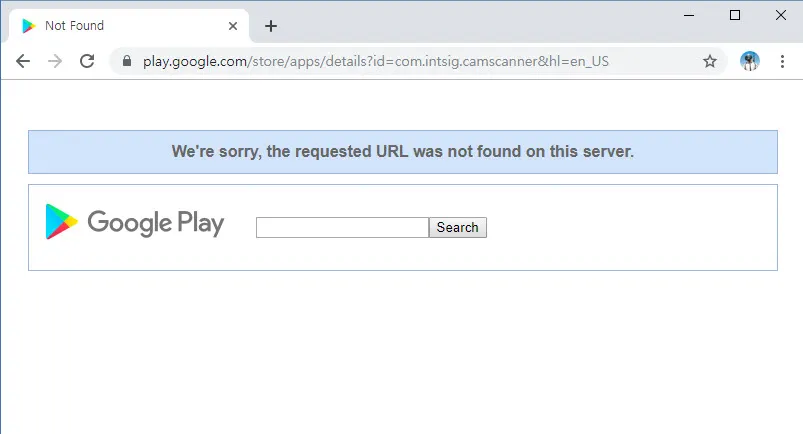

그리고 구글플레이에서 CamScanner 를 검색하면 아래와 같이 스토어에서도 삭제되어 있다.

언제 쯤 깨끗한 CamScanner – 무료버전이 플레이스토어에 등록될지 모르겠다.

#캠스캐너 #CamScanner #악성코드감염

답글 남기기